1.Introduccion IPv4

IPv4 (Internet Protocol versión 4) es el protocolo de nivel de red usado en Internet. Junto con otros protocolos auxiliares es responsable de transferir la información del usuario por la red. El protocolo IPv4 está definido en el RFC 791.Debido a que un paquete debe transitar por varios nodos, posiblemente siguiendo un camino que no necesariamente es el mismo que el usado por otros paquetes, los datos enviados pueden llegar en desorden

Las características de IPv4 hacen que Internet sea principalmente una red “best effort”, o sea que no provee ninguna garantía sobre el tráfico, aunque haciendo su mejor esfuerzo para asegurarse que los datos lleguen a destino. Aunque también existe IPv6, cuando se use el término “IP” en este documento, se considerará que se está haciendo referencia a IPv4.[1]

2.Introduccion ipv6

La versión 6 (IPv6) del Internet Protocol es un protocolo de capa de red para redes internas conmutadas por paquetes. Se señala como el sucesor de IPv4, la versión actual del Internet Protocol, para el uso general en el Internet.

La mejora principal traída por IPv6 (versión 6 del Internet Protocol) es el aumento en el número de las direcciones disponibles para los dispositivos networked, permitiendo, por ejemplo, cada teléfono móvil y dispositivo electrónico móvil para tener sus el propios dirección. IPv4 apoya 232 direcciones (de cerca de 4.3 mil millones), que es inadecuado para dar incluso una dirección a cada persona viva, aún menos apoyando los dispositivos encajados y portables. IPv6, sin embargo, apoya 2128 direcciones; ésta es las direcciones aproximadamente 5×1028 para cada uno de las áspero 6.5 mil millones personas vivas hoy. Con un espacio de dirección tan grande disponible, los nodos IPv6 pueden tener tanto scoped universal direcciones mientras que necesitan, y la conversión de dirección de red no se requiere.

En gran parte, IPv6 es una extensión conservadora de IPv4. La mayoría de los protocolos del transporte y de la uso-capa necesitan poco o nada de cambio al trabajo sobre IPv6; las excepciones son los protocolos de usos que encajan direcciones de la red-capa (tales como FTP o NTOv3).

Un espacio de dirección más grande: Las direcciones en IPv6 son 128 pedacitos largos contra 32 pedacitos en IPv4.teniendo desventaja que es menos eficiente en uso de anchura de banda, donde algunas regiones tienen limitada dicha anchura de banda.

Jumbograms: En IPv4, los paquetes se limitan a 64 Kb de la carga útil, siendo que ah0ra en IPv6 permite el uso de arhivos superior a los 64Kb.

Seguridad de la Red-capa: iPsec el protocolo para el cifrado y la autentificación de la red-capa del IP, es una parte integral de la habitación baja del protocolo en IPv6; éste es IPv4 desemejante, donde está opcional (pero puesto en ejecución generalmente).

Movilidad: Desemejante de IPv4 móvil, IPv6 móvil (MIPv6) evita la encaminamiento triangular y es por lo tanto tan eficiente como IPv6 normal. Esta ventaja es sobre todo hipotética, pues ni las MIPS ni MIPv6 se despliegan extensamente hoy.[2]

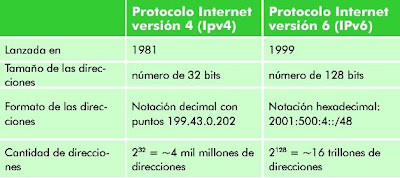

2.2Diferencias

La principal diferencia entre IPv4 e IPv6 es la cantidad de direcciones IP. Existen algo más de 4.000 millones de direcciones IPv4. En cambio, existen más de 16 trillones de direcciones IPv6. El funcionamiento técnico de Internet es el mismo en ambas versiones y es probable que ambas continúen funcionando simultáneamente en las redes por mucho tiempo más. En la actualidad, la mayoría de las redes que usan IPv6 soportan tanto las direcciones IPv4 como las IPv6 en sus redes. [3]

3.Introduccion IPsec

IPSec (IP Security) es un protocolo que provee seguridad punto a punto en IPv4 e IPv6 (en IPv6 el soporte IPSec viene implementado por defecto). IPSec es un estándar que poco a poco se está aceptando en las distintas plataformas, en GNU/Linux tenemos al proyecto FreeS/WAN Este protocolo implementa cifrado a nivel del protocolo IP, por lo que todos los protocolos por encima de IP se pueden utilizar con IPSec de forma transparente.

Los servicios que provee este protocolo son múltiples, que en conjunto establecen el esquema de seguridad de IPSec.[4] La seguridad es una de las grandes ventajas que presenta IPv6. El nuevo protocolo de comunicación incluye, de forma obligatoria e intrínseca en su núcleo, la especificación de seguridad IPSec.

IPv6 recoge todo lo que hemos aprendido de IPv4, tanto lo bueno como lo malo, y lo mejora. En el caso de la seguridad, el nuevo protocolo utiliza también IPSec como lo hace IPv4, pero con la diferencia de que en este deja de ser algo opcional para pasar a ser obligatorio. Con IPv6 todo el tráfico de la red va a ser autenticado, vamos a saber quién es el origen, quién el destino, relizando un mejor y más exhaustivo seguimiento de la información y su envío.

3.1Servicios

El protocolo de internet actual (IP), también conocido como IPv4, no provee por sí mismo de ninguna protección a sus transferencias de datos. IPSec intenta remediarlo. Estos servicios vienen tratados como dos servicios distintos, pero IPSec ofrece soporte para ambos de un modo uniforme.

Confidencialidad : Asegura que nadie vea las contraseñas cuando ingrese en una máquina remota a través de Internet excepto el receptor.

Integridad: Garantiza que los datos no puedan ser cambiados en el camino.

Autenticidad :Firma los datos de modo que otros puedan verificar que es realmente el remitente quien los envió.

Protección a la réplica: Un atacante no puede reenviar paquetes previamente enviados, y éste ser aceptado.. [5]

3.2Limitaciones

- IPSec no es seguro si el sistema no lo es: Los gateways de seguridad deben estar en perfectas condiciones para poder confiar en el buen funcionamiento de IPSec.

- IPSec no provee seguridad de usuario a usuario: IPSec no provee la misma clase de seguridad que otros sistemas de niveles superiores. Por ejemplo, el GPG que se utiliza para cifrar mensajes de correo electrónico, si lo que se necesita es que los datos de un usuario los pueda leer otro usuario, IPSec no asegura esto y se tendrá que utilizar otro método.

- IPSec autentica máquinas, no usuarios: el concepto de identificación y contraseña de usuarios no es entendido por IPSec, si lo que se necesita es limitar el acceso a recursos dependiendo del usuario que quiere ingresar, entonces habrá que utilizar otros mecanismos de autenticación en combinación con IPSec.

- IPSec no evita los ataques DoS(ataques de denegacion de servicios), estos ataques se basan en sobrecargar la máquina atacada de tal modo de que sus usuarios no puedan utilizar los servicios que dicha máquina les provee.[6]

[1] http://www-2.dc.uba.ar/materias/tc/downloads/apuntes/ipv4.pdf

[2] http://h2non.wordpress.com/2007/04/15/protocolo-de-internet-v6-ipv6/

[3] http://www.citel.oas.org/newsletter/2008/agosto/arin_e.asp

[4] http://dns.bdat.net/documentos/cursos/ar01s612.html

[5] http://asignaturas.diatel.upm.es/seguridad/IPv6eIPSec.htm

[6] http://dns.bdat.net/documentos/cursos/ar01s612.html

.jpg)